Wireshark Daten ausspähen: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

David (Diskussion | Beiträge) |

David (Diskussion | Beiträge) |

||

| Zeile 41: | Zeile 41: | ||

| − | *wenn wir mehr trafic mitgeschnitten haben ist es sinvoll mit der eingebauten suchfunktion nach keywort zu suchen wie "Password" | + | *wenn wir mehr trafic mitgeschnitten haben ist es sinvoll mit der eingebauten suchfunktion nach keywort zu suchen wie "Password" oder "Login" |

[[Datei:pwwiresuche.png]] | [[Datei:pwwiresuche.png]] | ||

Version vom 25. August 2016, 09:39 Uhr

setup info

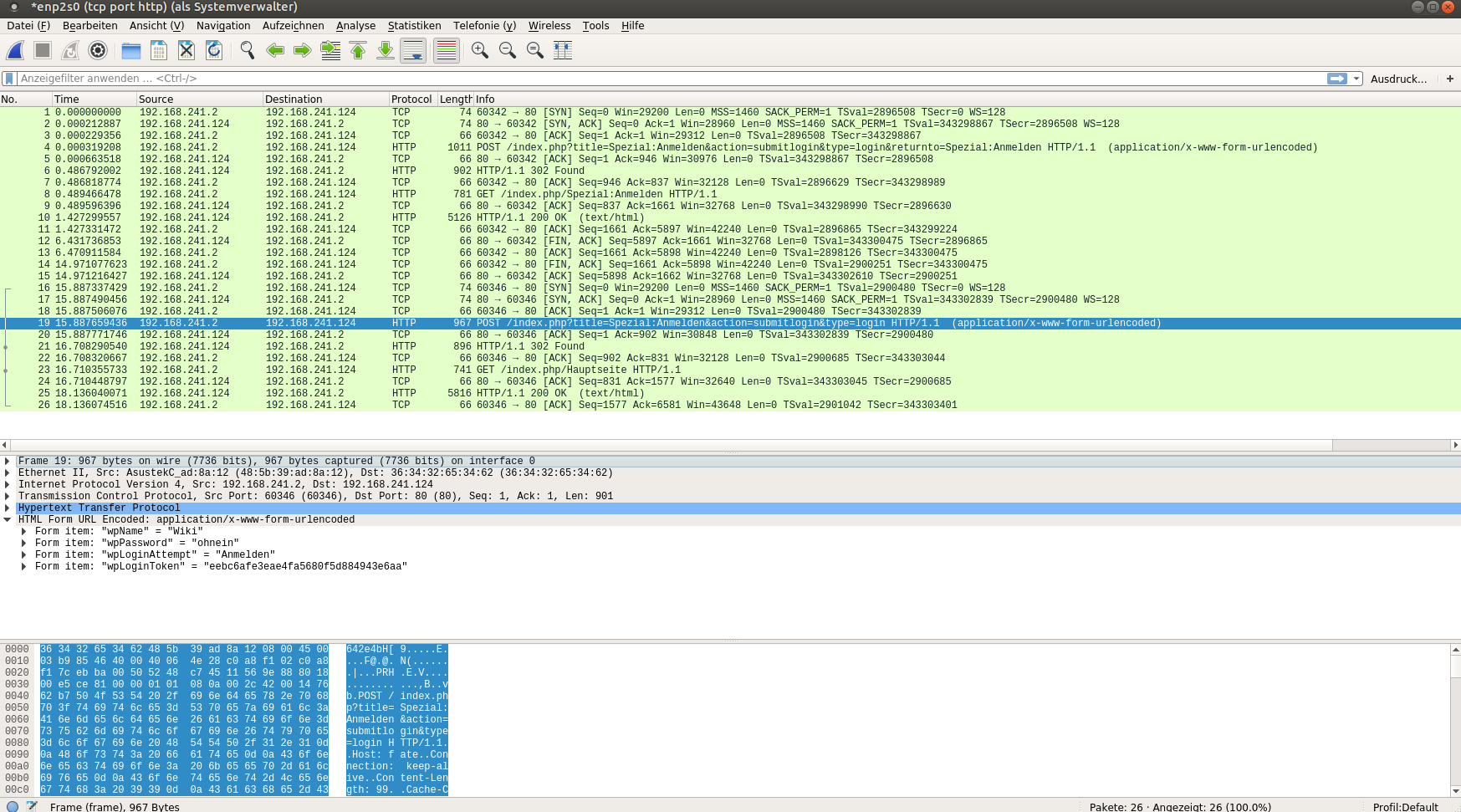

wireshark läuft in diesem Fall auf dem opfer PC

Bei einem echten angriff würden die Daten wahrscheinlich mithilfe von ARP Spoffing umgeleitet oder woanders abgegriffen

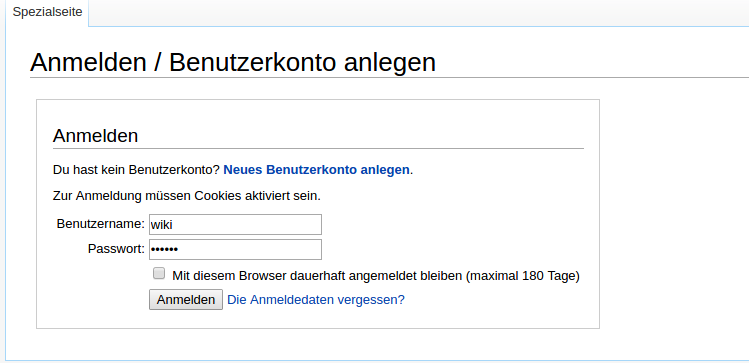

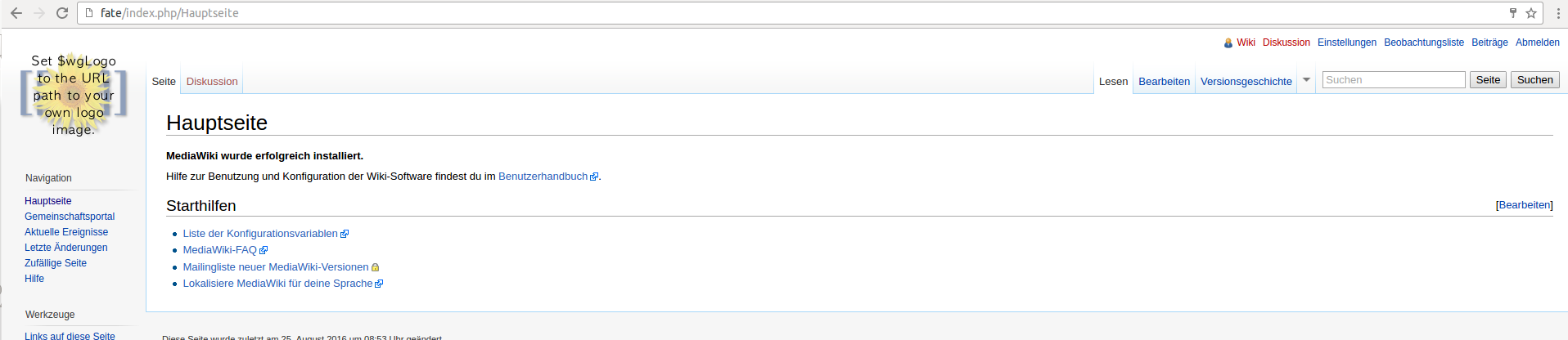

im Beispiel werden die einlog Daten zu einem mediawiki abgegriffen das nicht verschlüsselt ist

es gibt viele sicherheitskritische Anwendung die standardmäßig keine Verschlüsselung anbieten um Simplizität zu bewahren Bsp.. Ldap (proxy Authentifizierung)

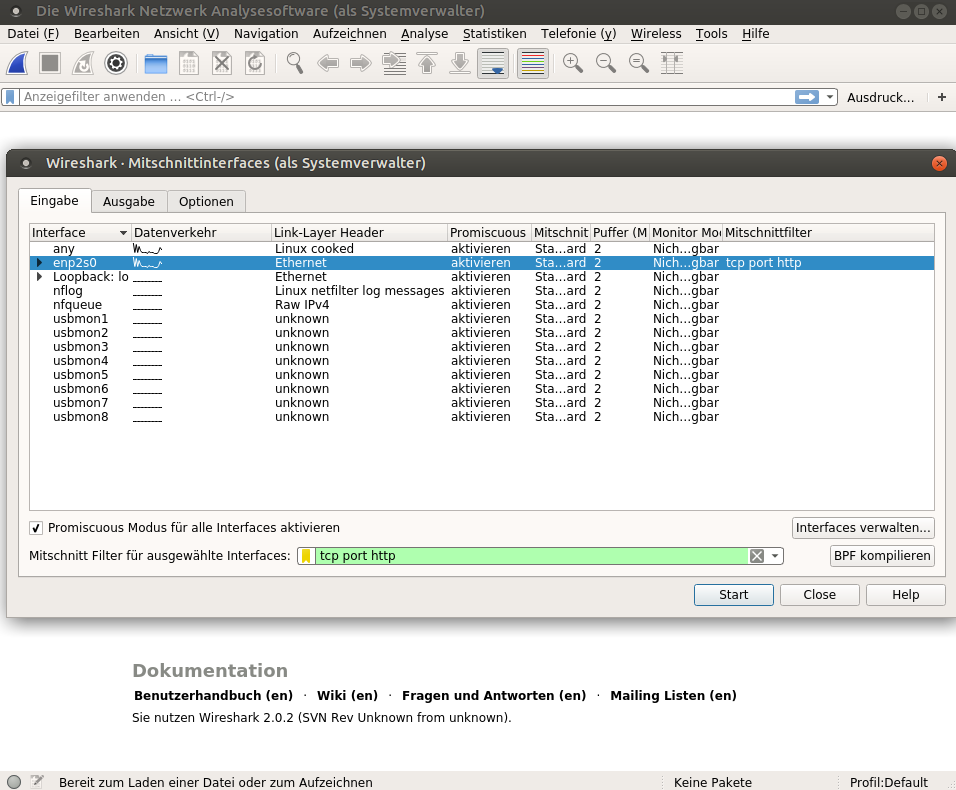

Wireshark Mitschneiden

- wir schneiden nur http mit

- benutzre name ist wiki passwort ohnein

- wir konnten uns normal anmelden das opfer bekommt nichts mit

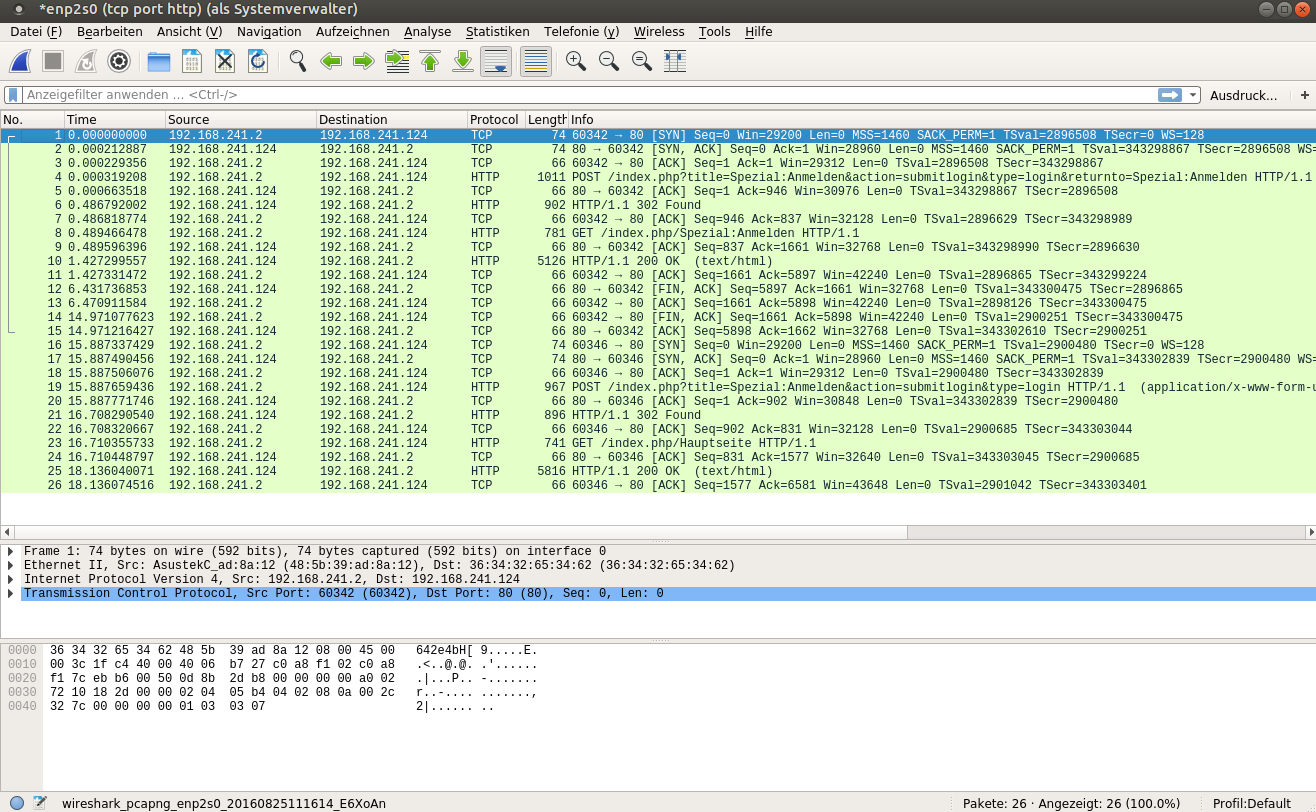

- jetzt analysieren wir den mitschnit

- nach kurzem stöpern finden wir passwort und benutzer name im klartext

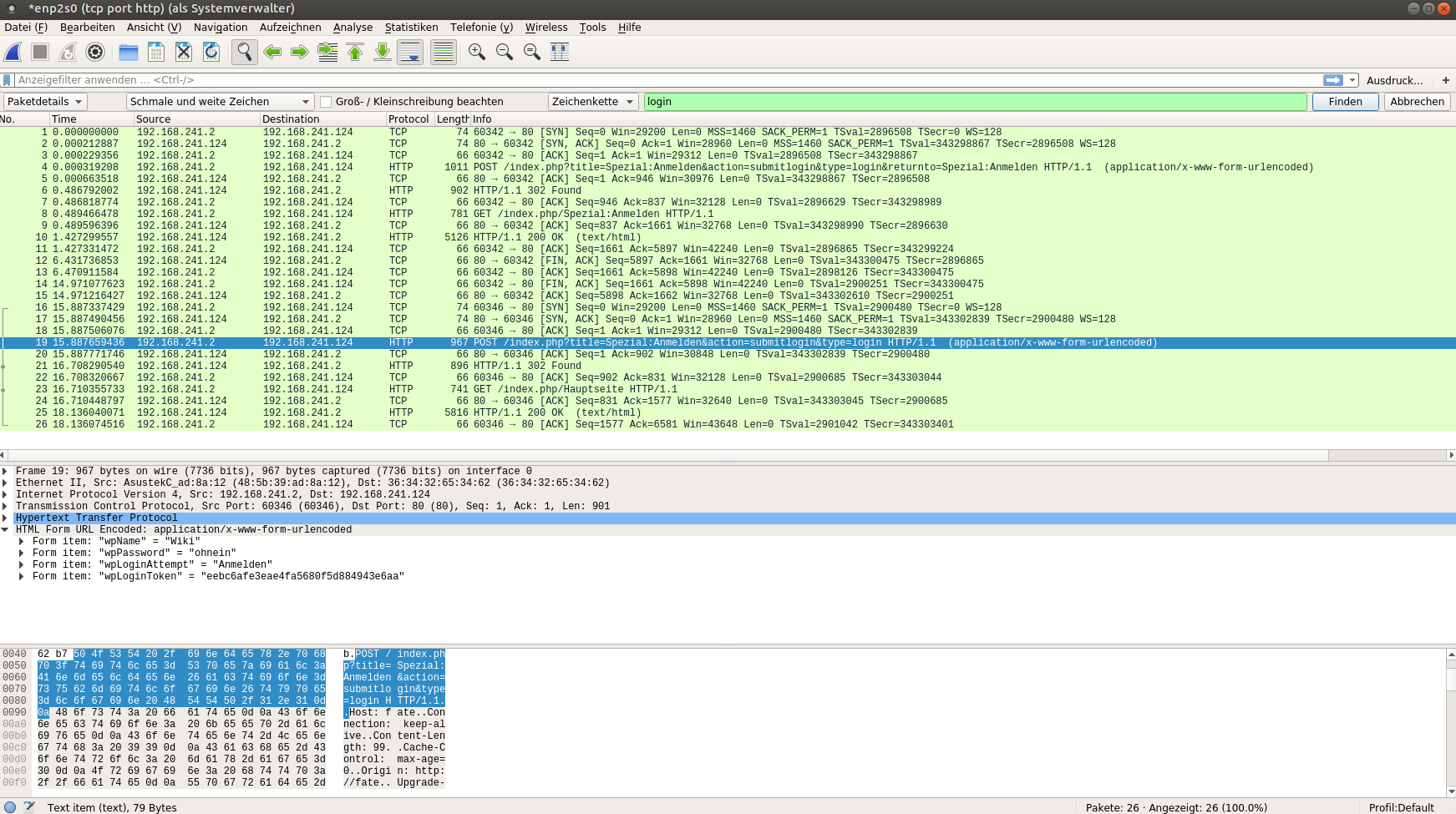

- wenn wir mehr trafic mitgeschnitten haben ist es sinvoll mit der eingebauten suchfunktion nach keywort zu suchen wie "Password" oder "Login"