Sql-Injection-Proof-of-Concept: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| Zeile 23: | Zeile 23: | ||

==Sichere Methode== | ==Sichere Methode== | ||

| − | Das Sicherheitsproblem wird also dadurch verursacht, dass eine Benutzereingabe ungeprüft bzw. unverarbeitet weiter benutzt wird | + | Das Sicherheitsproblem wird also dadurch verursacht, dass eine Benutzereingabe ungeprüft bzw. unverarbeitet weiter benutzt wird. |

| − | ;Bei der sicheren Methode wird die Benutzereingabe nicht direkt | + | ;Bei der sicheren Methode wird die Benutzereingabe nicht direkt übergeben. |

| − | In diesem Beispiel wird eine php-Funktion benutzt, die dafür sorgt, dass | + | |

| + | In diesem Beispiel wird eine php-Funktion benutzt, die dafür sorgt, dass Sonderzeichen entwertet werden | ||

| + | |||

| + | So wird eine sicherere SQL Abfrage gebildet. | ||

Die an die Datenbank geschickte Abfrage sieht in diesem Fall so aus: | Die an die Datenbank geschickte Abfrage sieht in diesem Fall so aus: | ||

Version vom 10. Oktober 2020, 12:27 Uhr

Test Seite

Unsichere Seite

Sichere Seite

Erläuterung

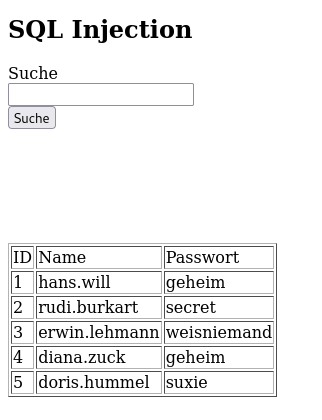

Unsichere Methode

- Bei der Unsicheren Methode wird folgender Query abgesetzt.

- SELECT * FROM users WHERE username='$search';

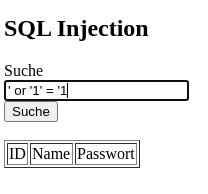

- Wenn wir in die Variable $search folgendes schreiben

$search = ' or '1' = '1

- wird folgender Suchausdruck gebildet

- SELECT * FROM users WHERE username=' ' or '1' = '1';

- da der 2. Ausdruck wahr ist, wird die ganze Tabelle ausgegeben.

Sichere Methode

Das Sicherheitsproblem wird also dadurch verursacht, dass eine Benutzereingabe ungeprüft bzw. unverarbeitet weiter benutzt wird.

- Bei der sicheren Methode wird die Benutzereingabe nicht direkt übergeben.

In diesem Beispiel wird eine php-Funktion benutzt, die dafür sorgt, dass Sonderzeichen entwertet werden

So wird eine sicherere SQL Abfrage gebildet.

Die an die Datenbank geschickte Abfrage sieht in diesem Fall so aus:

SELECT * FROM users WHERE username='\'or\'1\'=\'1'

- Prinzipiell sollten alle Daten die von Außen kommen als unsicher angesehen werden und niemals ohne eine Prüfung und/oder Bearbeitung weiterverwendet werden.