Command Injection: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| Zeile 7: | Zeile 7: | ||

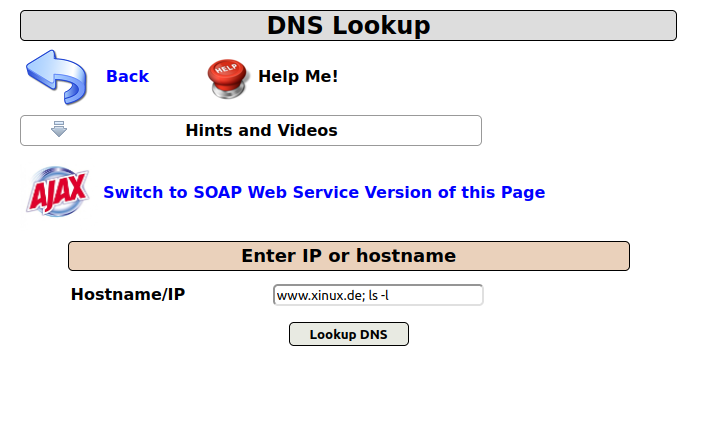

*Eingabe im Feld für die IP / den Hostnamen | *Eingabe im Feld für die IP / den Hostnamen | ||

www.xinux.de; ls -l | www.xinux.de; ls -l | ||

| + | *Weitere Interessante Möglichkeiten: | ||

| + | **Ausgabe von Netzwerkinformationen | ||

| + | **Ausgabe der Systembenutzer (/etc/passwd) | ||

| + | **Löschen von Daten (rm - abhängig von den Rechten des benutzers, unter dem die Webanwendung läuft.) | ||

| + | **... | ||

[[Datei:Mutillidae-4.png]] | [[Datei:Mutillidae-4.png]] | ||

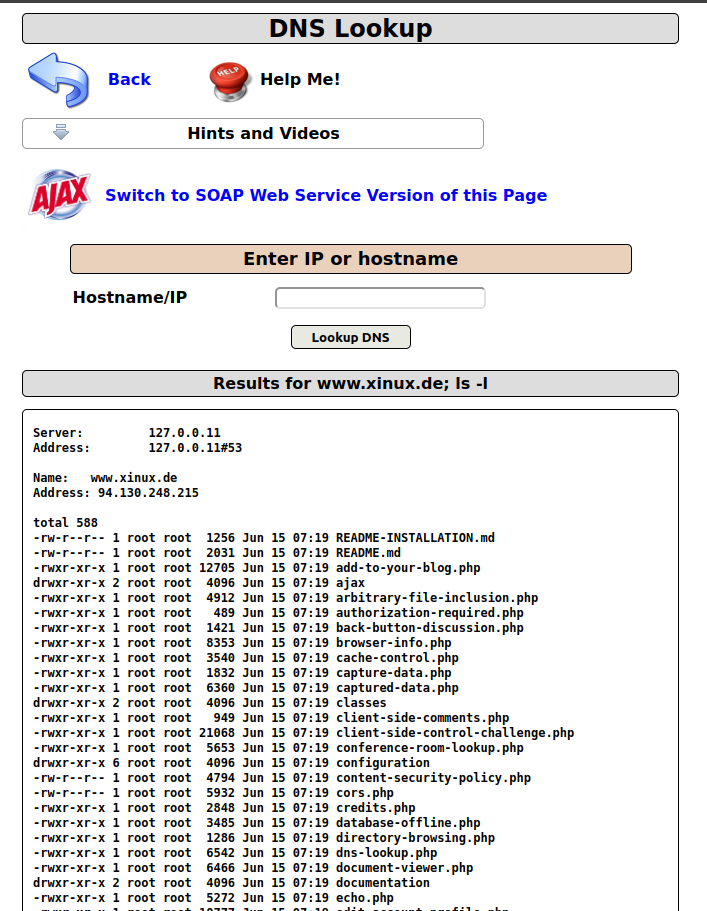

*Ausgabe: | *Ausgabe: | ||

[[Datei:Mutillidae-5.png]] | [[Datei:Mutillidae-5.png]] | ||

Version vom 16. Juni 2021, 07:43 Uhr

- Schwachstelle die es einem Angreifer erlaubt, Systemkommandos auf dem Server auszuführen.

Beispiel: Ausgabe Verzeichnislisting

- Aufruf der DNS Lookup Maske

- OWASP 2017 -> A1 Injection (Other) -> Application Log Injection -> DNS Lookup

- Eingabe im Feld für die IP / den Hostnamen

www.xinux.de; ls -l

- Weitere Interessante Möglichkeiten:

- Ausgabe von Netzwerkinformationen

- Ausgabe der Systembenutzer (/etc/passwd)

- Löschen von Daten (rm - abhängig von den Rechten des benutzers, unter dem die Webanwendung läuft.)

- ...

- Ausgabe: